Ontem à noite, vi um serviço engraçado das Hienas na Italia 1, onde se falou sobre como era possível entrar em uma rede wifi e espionar os computadores conectados, sem ser notado.

Ontem à noite, vi um serviço engraçado das Hienas na Italia 1, onde se falou sobre como era possível entrar em uma rede wifi e espionar os computadores conectados, sem ser notado. O que foi mostrado na televisão é verdade, apenas que as hienas sempre fazem tudo com muita facilidade e rapidez, quando não é realmente assim.

O repórter não disse, com muito menos profundidade, como os "hackers" encontraram a senha da rede Wi-Fi e como conseguiram ler o que a espionagem estava procurando na internet.

Mas o mais importante, eles não explicaram muito bem como se proteger dessas tentativas de invasão.

Neste artigo, como me senti estimulado pelo tópico, fazemos um discurso global para entender o que significa farejar e capturar pacotes de rede, como espionar atividades da Internet e também como você pode voltar, apenas teoricamente, para insira uma rede wifi segura .

Leia também: Verifique a segurança da rede LAN / Wifi, simulando ataques de hackers

Obviamente, existe um remédio para tudo e proteger-se é fácil, o importante é entrar na mentalidade de que todos são excelentes para espionar e o que você faz na internet pode ser muito interessante para outra pessoa, mesmo desconhecida.

Portanto, nunca pense que, como não sou ninguém, nunca serei espionado.

Para evitar um discurso muito longo e complicado, serei muito breve e esquemático, indo em ordem e remetendo quaisquer perguntas e idéias aos comentários.

1) Para começar, quem tem uma conexão Wi-Fi nos impede de conectar-se à Internet gratuitamente, roubando largura de banda sem pagar.

Para se proteger daqueles que se conectam à rede wifi roubando a conexão, existem vários métodos sobre os quais eu já escrevi.

As redes abertas são acessíveis gratuitamente e não é necessária nenhuma senha para entrar e navegar na Internet.

As redes criptografadas são protegidas com uma senha e são de dois tipos: conexões WEP ( Wired Equivalent Privacy ), muito simples de quebrar com ferramentas disponíveis gratuitamente na internet (sobre as quais falaremos em breve).

Por esse motivo, o WEP não deve mais ser usado, como vimos, ao instalar uma rede sem fio em casa, você deve configurar uma conexão segura com a chave WPA ( Wi-Fi Protected Access ) ou WPA2 .

2) Encontrar redes Wi-Fi abertas ou vulneráveis, como mostrado no serviço de TV, é muito fácil, porque você só precisa andar a pé, com um telefone celular ou laptop Wi-Fi, pelos edifícios do seu bairro e elaborar um mapa de rede.

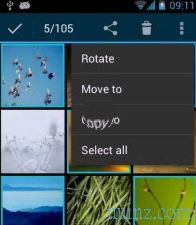

Como visto, existem programas que desenham automaticamente o mapa do ponto de rede e a força da conexão.

Melhor ainda, existem programas como o Inssider que permitem encontrar a melhor rede wifi .

Não é necessário estar dentro da rede sem fio para usar o Inssider; basta executá-lo, selecione a interface de rede sem fio na lista suspensa e pressione o botão Iniciar digitalização .

As informações encontradas mostram o modelo do roteador sem fio, o nome da rede (chamada SSID), a força do sinal e o tipo de proteção usada (WEP ou WPA).

O modelo e a marca do roteador são informações importantes, pois cada roteador possui uma senha padrão para acessar o painel de configuração da rede.

Felizmente, para acessar a configuração do roteador, você deve primeiro entrar na rede e conhecer a chave de proteção (se não houver uma chave, adeus!).

3) Para encontrar senhas de rede, não é preciso ser um gênio, mas não é tão simples quanto elas querem.

Enquanto isso, programas como o WirelessKeyView (consulte o artigo sobre recuperação de senha de rede) não fazem nada, que servem apenas para encontrar a senha armazenada no computador, caso você a tenha esquecido.

Não há programas que recuperem senhas instantaneamente.

O procedimento para descobrir a chave e, portanto, a senha de uma rede wifi protegida com WPA ou WPA2 é o chamado bruteforce, ou seja, uma varredura de milhares de combinações possíveis e senhas comuns.

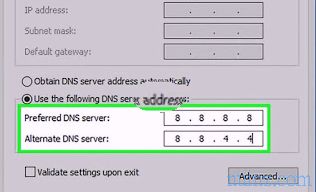

O que é importante saber agora é que, configurando uma proteção WPA2, com uma senha forte que não seja uma palavra que faça sentido (como stellina, torino ou francesca) e que também contenha números (como 1centero323), a rede wifi será mais difícil de violar .

4) Depois de entrar em uma rede, você pode monitorar e espionar o que é feito na Internet a partir de todos os PCs conectados, em tempo real.

Não se trata de entrar nos computadores de outras pessoas e ver pastas compartilhadas (o que é absolutamente viável, no entanto), mas de entender quais sites são navegados pelos outros PCs conectados, o que eles estão procurando no Google e talvez até as senhas inseridas.

Para tentar cheirar em casa, se você tiver uma rede wifi e dois computadores, tente usar um PC para monitorar o outro.

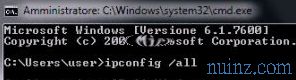

Na mesma rede, você pode farejar, interceptar e capturar os pacotes de rede em um PC com Windows com um programa gratuito muito famoso chamado Wireshark, do qual escrevi um breve guia introdutório.

Como alternativa, você pode usar outro ótimo programa gratuito para todas as versões do Windows chamado Netwalk, que como interface gráfica é muito mais bonito e claro.

Ambos os programas incluem o driver de rede WinpCap (caso contrário, o Windows, ao contrário do Linux, não permite usar a placa de rede no modo "promíscuo").

No Wireshark, basta pressionar o link Interface List, escolher a rede wifi usada pelos dois computadores e pressionar Iniciar para começar a capturar os pacotes de rede trocados na Internet .

No Netwalk, você pode começar a cheirar a rede e interceptar os pacotes, indo em Monitor -> Switch Adapter para escolher a conexão de rede; depois pressione o botão verde de reprodução para começar a capturar pacotes que podem ser salvos em um arquivo.

O Netwalk fornece muito mais informações na rede e está entre os melhores programas de análise e monitoramento.

O Netwalk é bonito porque mostra graficamente os pacotes interceptados que relatam os relatórios dos sites visitados durante uma sessão de captura.

Ao capturar pacotes, muitos itens aparecem em uma lista que é atualizada a cada segundo.

A informação mais interessante é a do protocolo HTTP, onde, ao escrever GET, é possível que, entre outras coisas, as chaves de pesquisa usadas no Google ou as senhas para acessar os sites.

Você também verá o tráfego da Internet a partir do PC no qual o Wireshark está sendo executado.

No Wireshark e Netwalk, você pode definir o filtro para ver apenas os pacotes HTTP e identificar melhor as informações sobre o tráfego da web.

Em outro artigo, falamos sobre outras ferramentas para farejar a rede e ver sites visitados e pesquisas feitas na internet, interceptando tráfego .

Para máxima proteção, é importante, ao conectar fora de casa a redes wifi públicas, que as senhas nunca sejam inseridas em sites cuja página não é iniciada por https.

As conexões HTTPS são seguras e não podem ser interceptadas ou capturadas por programas como o Wireshark.

Facebook, Twitter, sites bancários e sites para leitura de emails são sempre protegidos em HTTPS.

O tipo de hienas, se ele tivesse me monitorado, nunca seria capaz de descobrir a senha do Facebook, porque eu sempre me conecto ao Facebook com uma conexão segura, em HTTPS.

Considere também que a instalação de um firewall no seu computador coloca um escudo que pode impedir que outros computadores (mesmo na mesma rede) "vejam" o tráfego da Internet.