Um dos problemas mais irritantes da família ou em casa é compartilhar o mesmo computador.

Um dos problemas mais irritantes da família ou em casa é compartilhar o mesmo computador. Um PC é pessoal, todo mundo o organiza como bem entender e você nunca fica feliz se alguém toca, move ou move os arquivos dentro dele, talvez alterando configurações, excluindo dados ou fazendo nossos negócios.

Em outro artigo, vimos como é possível criar contas no Windows e gerenciar usuários do computador para que cada um tenha suas próprias opções e personalizações.

Nesse sentido, vemos como verificar se alguém usou nosso PC, o que ele olhou e o que ele fez.

O artigo tem como objetivo procurar evidências sobre o uso de um computador, para descobrir onde você pode procurar para encontrar vestígios do que foi feito .

Há muitas coisas que testemunham o uso de um computador: reiniciar, tentativa malsucedida de acessar a conta do Windows, iniciar programas, navegar na Internet, abrir arquivos e muito mais.

1) Verifique os registros do Windows

A ferramenta usada por todo analista de computador é o controle do registro do Windows útil acima de tudo para descobrir as causas dos erros ou falhas do PC.

O log de eventos do Windows pode dizer muito sobre o que o computador faz, não apenas se algo der errado.

Para abrir o visualizador de eventos, você deve ir ao Painel de Controle> Ferramentas Administrativas> Gerenciamento do Computador.

No lado esquerdo, há o Visualizador de Eventos dividido em várias categorias.

O que deve ser verificado é o log de proteção que mostra cada acesso ou desconexão de reinicialização ao PC.

Examinando o registro do aplicativo, você pode encontrar, entre as muitas informações inúteis, se houve uso durante um período de tempo em que o computador foi deixado sem vigilância, por exemplo, iniciando a pesquisa.

2) Verifique os arquivos recentes

A verificação de arquivos recentemente modificados é uma das maneiras mais fáceis de capturar qualquer pessoa que tenha colocado as mãos em nosso computador sem permissão.

A maneira mais rápida é procurar por "Itens Recentes" no menu Iniciar do Windows.

Isso pode funcionar, mas uma pessoa mais experiente em computador provavelmente pensou em clicar com o botão direito do mouse em "Itens Recentes" para excluí-los completamente.

No entanto, ainda é possível procurar os arquivos modificados mais recentes, abrindo o Windows Explorer e fazendo uma pesquisa na unidade C: (disco local) e pressionando "Data da última modificação" e escolhendo "Hoje" ou ontem ".

Você pode selecionar uma data específica na caixa de pesquisa escrevendo a última modificação: 05/09/2013 para obter uma lista completa de todos os arquivos que foram modificados naquele dia.

Se você tiver sorte, poderá encontrar um documento ou um arquivo de log que comprove claramente o uso do computador naquele dia.

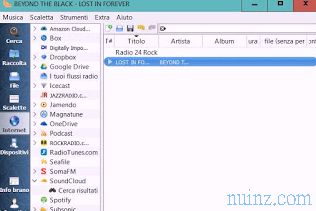

Escusado será dizer que você pode verificar o histórico dos navegadores da Web, talvez usando uma ferramenta como o Visualizador de História para ver o histórico dos sites visitados com o IE, Firefox, Chrome.

3) Como último recurso, se você não encontrar vestígios de atividade no computador que suspeite ter sido usado por outras pessoas, poderá criar uma operação agendada que envie um e-mail sempre que o computador sair do modo de hibernação, ou quando começa .

Em seguida, abra Painel de controle> Ferramentas administrativas e, em seguida, no Agendador .

No menu Ação, crie uma nova atividade e altere a opção colocando a cruz em "Executar independentemente da conexão do usuário ".

Na guia ativação, pressione Novo e defina o início da atividade como "no início " ou " no desbloqueio ".

Você pode ser mais específico, selecionando um evento da lista e escolhendo qual programa ou evento do sistema ativa a notificação de que alguém está usando o computador.

Nesse caso, escolha a opção " Para um evento " e escolha Aplicativo ou um dos outros eventos.

Na guia Ação, você pode executar o Blat, a pequena ferramenta de linha de comando que permite enviar e-mails automáticos do seu computador, que mencionei há algum tempo com um guia (para ser lido agora se você não conhece a ferramenta).

Em seguida, coloque " c: \ download \ blat \ blat.exe " (ou selecione o caminho em que blat.exe está localizado) e, em seguida, coloque como argumento -body Alguém usa meu computador! -para -sujeito Atenção, acesso ao PC!

Em outro artigo, existem soluções mais extremas para o Spy no PC e veja como o computador é usado por outras pessoas usando o Keylogger ou programas como o iSpy.

Leia também: Descubra se e quem entra no computador para não ser verificado ou espionado